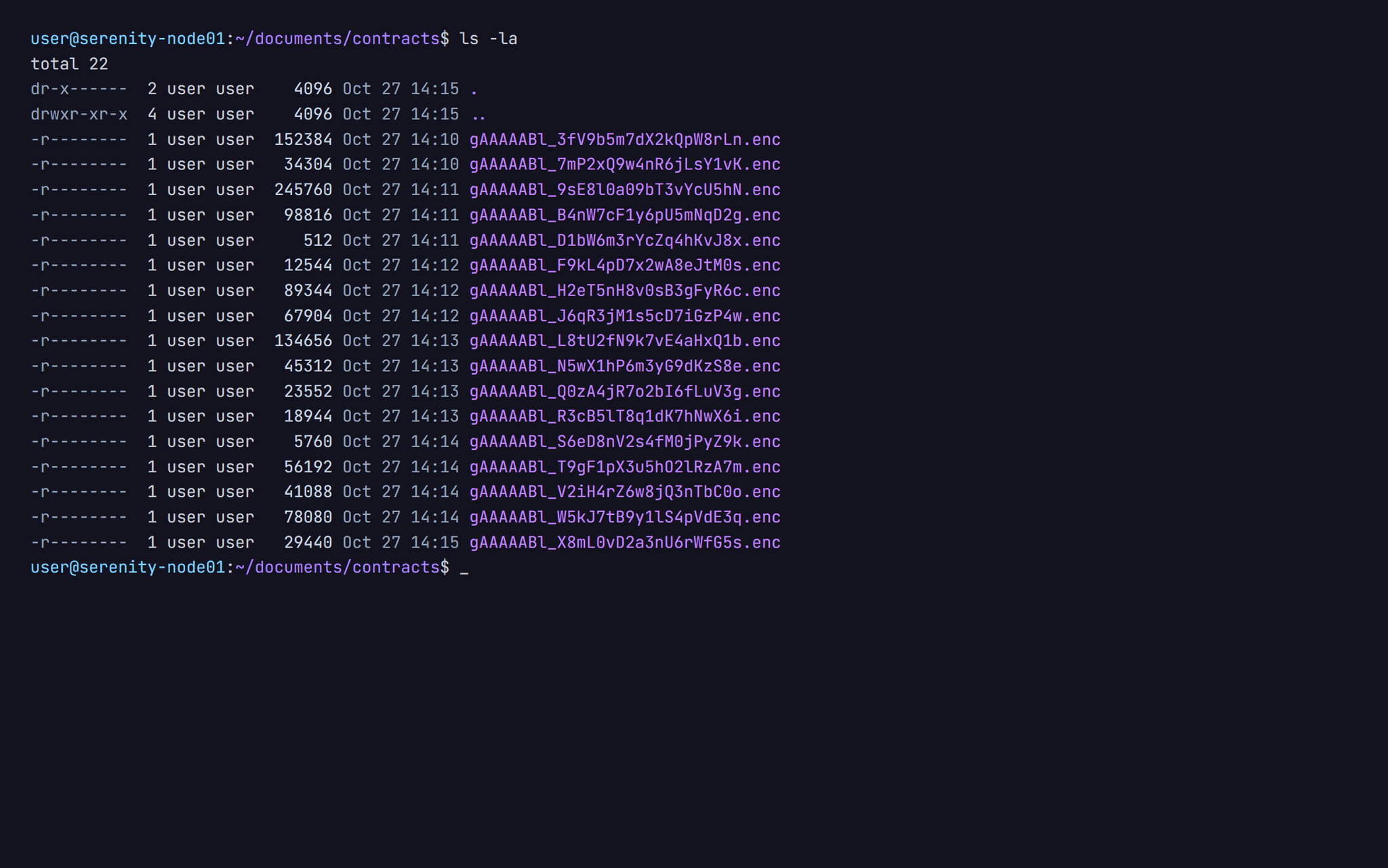

Warum Fernet statt AES-GCM oder andere Modi?

Fernet ist ein High-Level-Rezept aus der cryptography-Bibliothek, das AES-CBC mit HMAC-SHA256 für Authentifizierung, Zeitstempelverifizierung und sichere IV-Generierung in eine einzige, schwer falsch zu verwendende API bündelt. Für die Verschlüsselung ruhender Dateien ist das ideal: Es verhindert versehentliche Klartextleaks, garantiert Integrität und vermeidet die subtilen Fallstricke bei der manuellen AES-GCM-Nonce-Verwaltung.